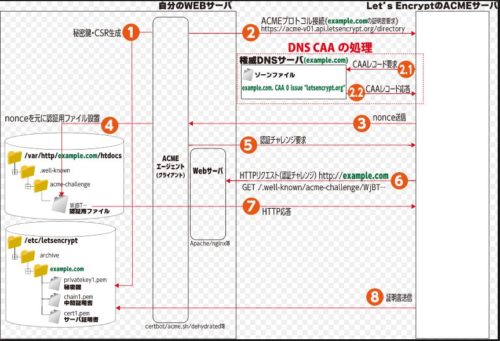

(画像元:DNSサーバのCAA設定)

そもそもDNS CAAはRFC 6844で提案されていたけど、設定しているサイトは非常に少なかった。ところが、CA/ブラウザフォーラムがDNS CAAの設定を2017年9月8日から義務化した。

(関連:2017年9月8日以降に発行のSSL/TLSサーバー証明書にDNS CAA(Certification Authority Authorization)レコードの検証が義務付けられる)

で、自分が運用しているサービスにも春くらい~直前の9月まで、お客様から「対応済みだよね??」の質問がちょいちょいきていたのでまとめ。

目次

DNS CAAとは

SSLサーバ証明書を第三者が勝手に発行することを防止する仕組み。

認証局(CA)はSSLサーバ証明書を発行する際にDNSを確認し、ドメイン所有者がその認証局にSSLサーバ証明書の発行を許可しているかどうかをチェックする。

DNS CAA レコード設定について – さくらのサポート情報

ドメインの管理者がDNSのCAA (Certification Authority Authorization) レコードを利用し、ドメイン名とサブドメインに対して証明書を発行できる認証局 (CA) を指定できる。

証明書発行を依頼された認証局 (CA) はドメイン及びサブドメインのCAAを確認し、証明書を発行できる認証局 (CA) が異なる場合は、証明書を発行せず、ドメイン管理者に誤った発行申請があったことを報告する。

DNS CAA とは:SSL | DigiCert

DNS CAA 設定方法と、その他参考サイト

DNS CAAレコードに Let’s Encrypt 認証局を設定する | あぱーブログ

DNS CAA を設定した – @znz blog

DNSのCAAリソース・レコード、使っていますか? | スラド IT